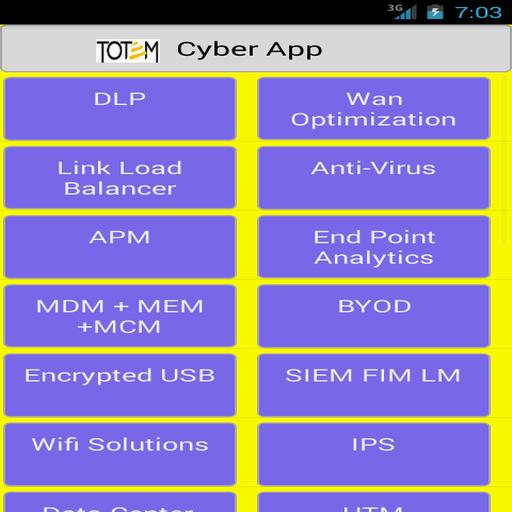

totem cyber security solutions -

totem cyber security solutions

totem cyber security solutions

A segurança da informação corporativa está crescendo preocupação com os gerentes de TI, proprietários de processos de negócios e clientes. Com o aumento do número de usuários móveis para atividades comerciais e pessoais, o risco de armazenar e gerenciar as informações com segurança para dados corporativos e pessoais tornou -se de maior importância. Cada processo estabelecido em uma organização é um ativo de serviço e cada um desses ativos de serviço é tão crítico quanto outro para suas operações simplificadas.

Passamos à frente dos momentos em que a função de segurança corporativa era usada para se concentrar na segurança física. Agora, nossos negócios são impulsionados por idéias de negócios e avanços tecnológicos. A segurança das informações em qualquer empresa corporativa se resume aos três conceitos fundamentais de segurança de TI, eles são, confidencialidade, integridade e disponibilidade. Agora, esses conceitos precisam ser aplicados ao projetar qualquer processo/procedimento. Mas por que? É muito essencial? É sim. É sim. Abaixo, apresentamos poucos novos desafios em ambientes de TI entre indústrias e geografias para dar ao leitor uma perspectiva sobre as práticas de segurança cibernética.

Desafios para o ambiente de TI

Segurança de aplicativos e tráfego não criptografado

A segurança do aplicativo está ganhando apetite por um número crescente de ameaças ao invadir o aplicativo usando as ferramentas disponíveis na Internet, bem como através de informações privilegiadas. De acordo com um estudo de empresas de segurança, quase 86% de todos os sites tinham pelo menos uma vulnerabilidade séria em 2012 e os sites de TI possuem o maior número de problemas de segurança, com uma média de 114 vulnerabilidades graves por site. Como esses números bizarros aparecem? Vamos fazer o aplicativo HMS (sistema de gerenciamento de hotéis) para uma análise rápida.

O HMS é o aplicativo central ao qual todas as outras funções de suporte e aplicativos de diferentes unidades são integrados. Existe uma comunicação constante entre essas unidades e o aplicativo Central HMS para várias atividades, como registros, compras, pedidos, reservas, faturamentos etc. Isso invariavelmente faz do aplicativo HMS como a principal fonte de informações para os hackers.

No entanto, os hackers optaram por variedade de meios para explorar o aplicativo Central HMS. Embora a maioria dos recursos de segurança seja construída nesta peça central, mas os recursos de suporte da ferramenta HMS não são configurados para segurança durante seu desenvolvimento. Estes se tornam os locais de repouso para hackers para dados.

A melhor maneira de impedir qualquer tipo de perda de informações através dos portais do HMS e de sua infraestrutura de suporte é revisar os aplicativos e a infraestrutura na frequência regular de qualquer presença de malware ou código malicioso e diferentes tipos de vulnerabilidades.

Acesso Wi -Fi vulnerável

Em uma área geral de acesso WiFi ou Wi -Fi, as empresas não reservam nenhuma restrição à segurança das informações que estão sendo acessadas pelos clientes usando a configuração WiFi. No entanto, os hackers ou clientes com intenção maliciosa ou pessoas em espionagem, banco na área de acesso Wi -Fi para violar a rede corporativa. Há um número compreensivo de ferramentas disponíveis na Internet para digitalizar pegadas, reconhecer, reunir a topologia de rede e instalar malware ou executar qualquer tipo de ataque de homem no meio.

Aumento acentuado de malware

As indústrias antivírus monitoram incessantemente o novo malware que está sendo lançado na Internet e atualizando seu software para mitigar os riscos que surgem desses malwares. No entanto, manter os sistemas de informação da empresa atualizados para se defender contra o novo código malicioso lançado na Internet é fundamental para um ambiente mais seguro.