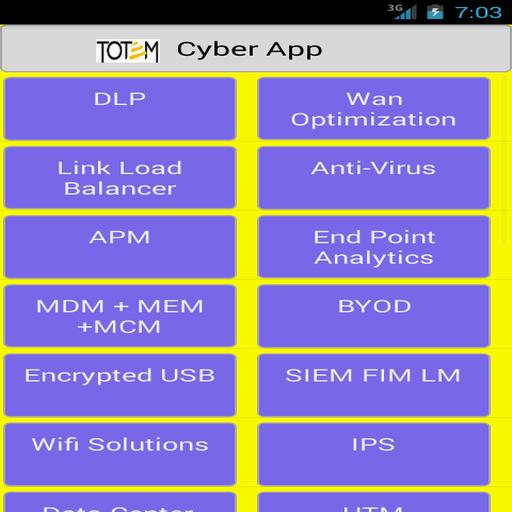

totem cyber security solutions -

totem cyber security solutions

totem cyber security solutions

エンタープライズ情報セキュリティは、ITマネージャー、ビジネスプロセスの所有者、顧客にとって懸念が高まっています。ビジネスおよび個人活動のためのモバイルユーザーの数の増加に伴い、企業データと個人データの両方で情報を安全に保存および管理するリスクがより重要になりました。

私たちは、企業のセキュリティ機能が物理的なセキュリティに取り組むために使用されていた時代よりも先に進みました。現在、私たちのビジネスは、ビジネスのアイデアと技術の進歩の両方によって推進されています。企業企業の情報セキュリティは、ITセキュリティの3つの基本的な概念に要約されています。これで、これらの概念は、プロセス/手順を設計する際に適用する必要があります。しかし、なぜ?それはとても重要ですか?はい、そうです。はい、そうです。以下に、IT環境におけるIT環境や地域全体の新しい課題をいくつか紹介し、読者にサイバーセキュリティの慣行に関する視点を提供します。

IT環境への課題

アプリケーションセキュリティと暗号化されていないトラフィック

アプリケーションのセキュリティは、インターネットで利用可能なツールとインサイダー情報を使用して、アプリケーションへのハッキングに関する脅威の増加に対する欲求を獲得しています。セキュリティ企業の調査によると、すべてのWebサイトの86%近くが2012年に少なくとも1つの深刻な脆弱性を抱えており、IT Webサイトはサイトごとに平均114の深刻な脆弱性を持つ最も多くのセキュリティ問題を抱えています。そのような奇妙な数字はどのように現れますか?迅速な分析のために、ホテル業界のHMS(ホテル管理システム)アプリケーションを取り上げましょう。

HMSは、他のすべてのサポート機能と異なるユニットアプリケーションが統合される中心的なアプリケーションです。これらのユニットと、登録、購入、注文、予約、請求などのさまざまなアクティビティの中央HMSアプリケーションとの間には、絶え間ない通信があります。

ただし、ハッカーは、中央HMSアプリケーションを活用するためのさまざまな手段を選択しています。セキュリティ機能のほとんどはこの中心的な部分に基づいて構築されていますが、HMSツールのサポート機能は、開発中にセキュリティ用に構成されていません。これらは、データのハッカーの休憩所になります。

HMSポータルとそのサポートインフラストラクチャを通じて、あらゆる種類の情報の損失を防ぐための最良の方法は、マルウェアまたは悪意のあるコードの存在、およびさまざまな種類の脆弱性について、通常の頻度でアプリケーションとインフラストラクチャをレビューすることです。

脆弱なWiFiアクセス

一般的なWiFiまたはゲストWiFiアクセスエリアでは、企業はWIFIセットアップを使用して顧客がアクセスする情報のセキュリティに関する制限を予約していません。ただし、悪意のある意図を持つハッカーまたは顧客、またはスパイの人々は、企業ネットワークに違反するためにWiFiアクセスエリアの銀行です。インターネットでは、フットプリント、偵察、ネットワークトポロジの収集、マルウェアのインストール、またはあらゆる種類の中間攻撃の実行のために、インターネットで利用できるツールが数多くあります。

マルウェアの急激な増加

Antivirus Industriesは、インターネットでリリースされている新しいマルウェアを絶えず監視し、ソフトウェアを更新して、これらのマルウェアから生じるリスクを軽減しています。ただし、インターネットでリリースされた新しい悪意のあるコードを防御するために、会社の情報システムを最新の状態に保つことは、より安全な環境にとって重要です。